Tryb izolacji to ukierunkowana obrona dla iPhone’ów podczas okresów podwyższonego zagrożenia. Jest przeznaczony na sytuacje takie jak podróż do obszarów o podwyższonym ryzyku, po kliknięciu podejrzanych linków lub podczas pracy z poufnymi materiałami. Funkcja ogranicza wiele wektorów ataku i zmienia codzienne funkcje. Dalsze wskazówki wyjaśniają, kto skorzysta najbardziej i jak ją włączyć.

Kluczowe wnioski

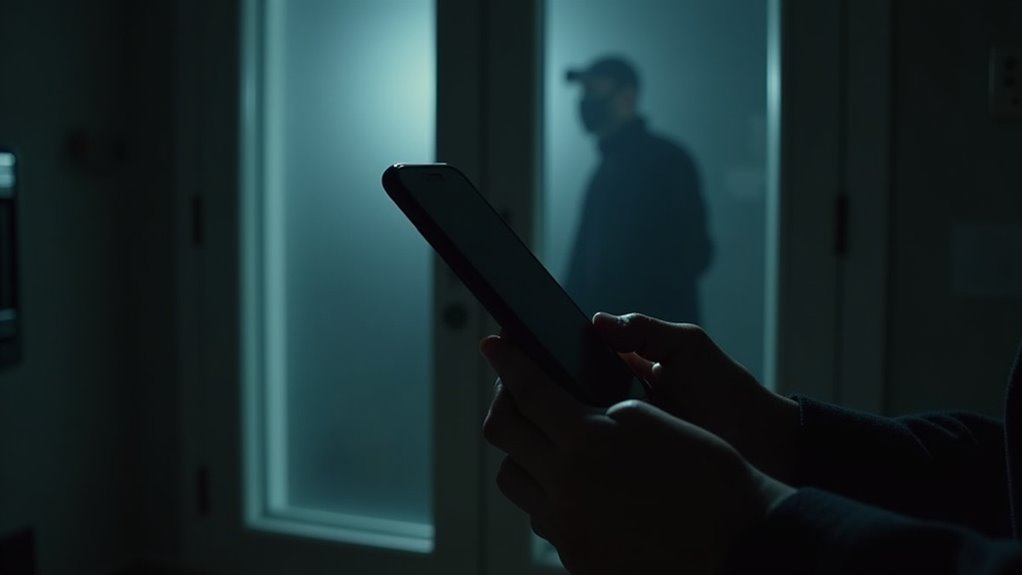

- Włącz tryb izolacji przed podróżą do regionów o wysokim ryzyku lub gdy spodziewasz się zwiększonego nadzoru albo fizycznego dostępu do urządzenia.

- Włącz go natychmiast po otwarciu podejrzanych linków, załączników lub nieoczekiwanych plików, które mogą zawierać exploity.

- Używaj trybu izolacji podczas obsługi wysoce wrażliwych danych, tajemnic handlowych lub informacji niejawnych, aby zminimalizować zdalne powierzchnie ataku.

- Aktywuj go, jeśli jesteś dziennikarzem, działaczem lub osobą publiczną, która spotyka się z wiarygodnymi, ukierunkowanymi zagrożeniami lub kampaniami nękania.

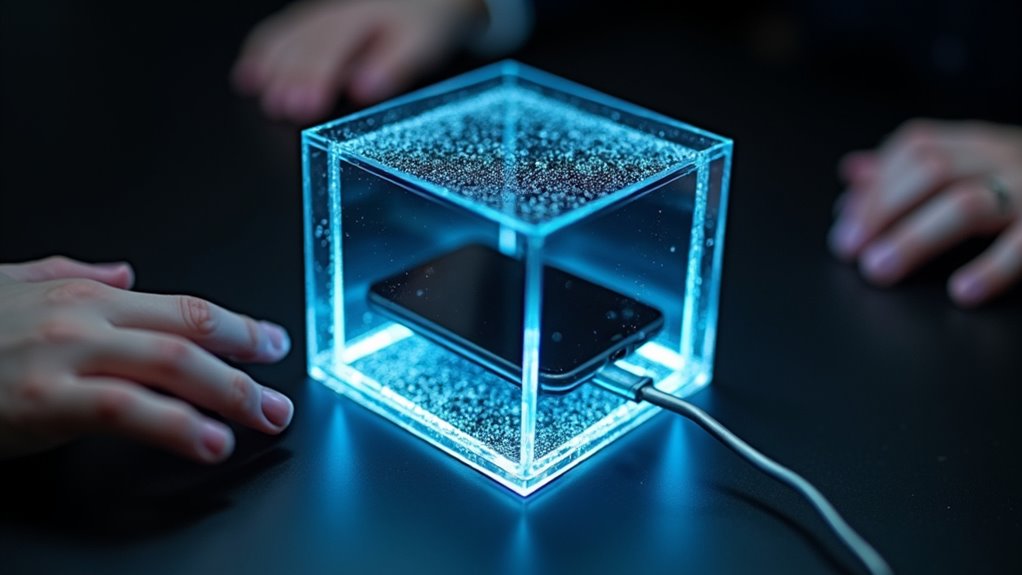

- Włącz tryb izolacji przed korzystaniem z publicznych lub niezaufanych sieci, nieznanych ładowarek lub podczas łączenia się z obcymi urządzeniami.

Kiedy należy włączyć tryb izolacji?

Kiedy użytkownicy powinni włączyć Tryb izolacji? Jest on przeznaczony na momenty, gdy osoba przewiduje skierowane cyfrowe zagrożenia lub potrzebuje maksymalnego utwardzenia urządzenia na ograniczony czas. Tryb ogranicza załączniki w wiadomościach, technologie webowe i połączenia przewodowe, zmniejszając wektory ataku, które mogłyby zagrozić urządzeniu. Administratorzy i ostrożni użytkownicy mogą go włączyć przed podróżą, po kliknięciu podejrzanego linku lub podczas obsługi wrażliwych danych, aby zwiększyć bezpieczeństwo Apple i ograniczyć dostęp lateralny. Aktywacja jest odwracalna; priorytetem jest minimalna funkcjonalność, aby zapobiec wykorzystaniu luk przy jednoczesnym zachowaniu podstawowej komunikacji. Decyzje powinny ważyć potrzeby operacyjne względem zmniejszonej wygody. Jasne polityki i szkolenia użytkowników gwarantują odpowiednie, terminowe użycie bez utrudniania rutynowych zadań. Dzienniki i powiadomienia mogą potwierdzać status trybu i wspierać audyt. Wskazówki powinny być okresowo przeglądane, ponieważ zagrożenia ewoluują regularnie.

Czy jesteś w grupie wysokiego ryzyka? Kto potrzebuje trybu izolacji?

Jak użytkownik może ocenić, czy konieczny jest tryb izolacji? Ocena opiera się na narażeniu, wartości danych i prawdopodobieństwie ukierunkowanych, wyrafinowanych ataków. Osoby znajdujące się w sytuacji podwyższonego ryzyka to dziennikarze, obrońcy praw człowieka, działacze polityczni, kierownicy zajmujący się wrażliwą własnością intelektualną, badacze bezpieczeństwa oraz osoby uczestniczące w spornych sprawach prawnych lub finansowych. Częste podróże do regionów o wysokim ryzyku, uporczywe nękanie, wcześniejsze przejęcie urządzenia lub wyraźne groźby zwiększają potrzebę. Organizacje mające dostęp do infrastruktury krytycznej lub systemów zastrzeżonych powinny ocenić polityki dotyczące uprawnionego personelu. Natomiast przeciętni użytkownicy o zwykłym profilu zagrożeń rzadko potrzebują drastycznych środków, choć nawet w ich przypadku problemy takie jak naprawa trzęsącego się aparatu w iPhone mogą wymagać specjalistycznej interwencji. Ocena ryzyka łączy rolę, poziom dostępu, widoczność publiczną i zdolności przeciwnika; gdy kilka czynników skłania ku ukierunkowanemu przejęciu, włączenie trybu izolacji jest rozsądną ostrożnością. Skonsultuj się ze specjalistami ds. bezpieczeństwa, jeśli nadal pozostają wątpliwości.

Co blokuje tryb izolacji na iPhonie

Tryb Isolation iPhone’a znacznie zmniejsza powierzchnie ataku poprzez wyłączenie lub ograniczenie funkcji, które są powszechnie wykorzystywane do ukierunkowanych włamań. Blokuje większość typów załączników wiadomości i podglądów linków, ogranicza złożone treści webowe oraz just-in-time kompilację JavaScript i izoluje urządzenie od niektórych wektorów exploitów opartych na sieci. Albumy współdzielone, przychodzące linki zaproszeń oraz niektóre żądania FaceTime są ograniczone. Połączenia przewodowe i dostęp akcesoriów są wyłączone, gdy urządzenie jest zablokowane, a niektóre procesy w tle oraz zdalne polecenia zarządzania urządzeniem są ograniczane. Protokoły sieciowe używane do wykrywania i parowania urządzeń są zawężane. Możliwości aplikacji stron trzecich dotyczące otwierania plików z nieznanych źródeł są ograniczane. Usługi systemowe, które automatycznie pobierają treści lub renderują niezaufane dane, są wzmocnione, aby zmniejszyć ryzyko błędów parsowania i renderowania.

Włącz tryb izolacji: krok po kroku

Aby włączyć Tryb izolacji, użytkownik otwiera aplikację Ustawienia na iPhonie. Następnie przechodzi do Prywatności i wybiera opcję Tryb izolacji. Włączenie tej funkcji kończy proces i stosuje surowsze zabezpieczenia.

Otwórz aplikację Ustawienia

Użytkownicy otwierają Ustawienia na iPhonie i przechodzą do Prywatność i bezpieczeństwo, aby uzyskać dostęp do sterowania Trybem izolacji. Proces zaczyna się od znalezienia szarej ikony Ustawienia na ekranie głównym lub w Bibliotece aplikacji i jej stuknięcia. Jeśli urządzenie jest zablokowane, przed kontynuowaniem wymagane jest Face ID, Touch ID lub kod dostępu. Po uruchomieniu Ustawień można użyć pola wyszukiwania u góry, aby szybko znaleźć odpowiednie opcje, a nawet włączyć ukryte menu diagnostyczne iPhone’a. Przewijanie pogrupowanych sekcji ujawnia preferencje systemowe i opcje związane z bezpieczeństwem. Jeśli Ustawienia wydają się nieodpowiadać, wymuszenie ponownego uruchomienia aplikacji lub zrestartowanie iPhone’a rozwiązuje przejściowe problemy. Upewnienie się, że system operacyjny jest zaktualizowany, poprawia stabilność i gwarantuje obecność opcji Trybu izolacji, gdy są dostępne dla tej wersji iOS na obsługiwanych urządzeniach na całym świecie.

Przejdź do prywatności

Gdy otwarte są Ustawienia, przejdź do Prywatność i bezpieczeństwo. Użytkownik znajduje sekcję, która centralizuje uprawnienia aplikacji, kontrole śledzenia i ustawienia analityczne. Z tego widoku zaleca się przegląd uprawnień do lokalizacji, aparatu, mikrofonu i kontaktów; każde uprawnienie wymienia aplikacje oraz znaczniki czasu ostatniego dostępu, co pozwala zidentyfikować niepotrzebny dostęp. Należy zwrócić uwagę na wpisy Śledzenie i Sieć lokalna, które ujawniają aplikacje żądające identyfikatorów międzywitrynowych lub dostępu do sieci LAN. Sekcja wymienia także Analitykę i ulepszenia oraz Usługi systemowe, które informują o udostępnianiu danych diagnostycznych. Jeśli urządzenie jest zarządzane, pojawia się tutaj Profile i zarządzanie urządzeniem, pokazując zainstalowane konfiguracje i certyfikaty. Te inspekcje przygotowują do bardziej restrykcyjnych działań bez aktywowania żadnej konkretnej funkcji ochronnej na tym etapie. Informują o podejmowaniu decyzji przed przejściem do zaawansowanych zabezpieczeń.

Włącz tryb izolacji

Przed włączeniem Trybu izolacji upewnij się, że urządzenie jest zaktualizowane i istnieje aktualna kopia zapasowa. Procedura jest dostępna w Ustawieniach, Prywatność i bezpieczeństwo, następnie Tryb izolacji. Użytkownik dotyka Trybu izolacji, przegląda ekran objaśniający, który wymienia ograniczone funkcje — załączniki wiadomości, podglądy linków oraz niektóre treści internetowe — i potwierdza zrozumienie. W razie potrzeby przed aktywacją należy zanotować zaufane kontakty i niezbędne aplikacje. Aktywacja wymaga wprowadzenia kodu dostępu do urządzenia i stuknięcia Włącz tryb izolacji; system może się zrestartować. Podczas aktywności funkcjonalność jest ograniczona, aby zmniejszyć ryzyko wykorzystania luk. Aby wyjść, wróć do tej samej strony ustawień, wybierz Wyłącz tryb izolacji, uwierzytelnij się i potwierdź. Monitorowanie powinno być kontynuowane po zmianach; przeglądaj uprawnienia aplikacji, użycie sieci oraz polityki aktualizacji, aby utrzymać poziom bezpieczeństwa zgodny z osobistą tolerancją ryzyka organizacji.

Zweryfikuj, czy tryb izolacji działa: Jak przetestować

Jeżeli jest poprawnie włączony, Isolation Mode ogranicza dostęp do sieci i połączenia zewnętrzne; weryfikacja tego wymaga ukierunkowanych testów potwierdzających, że te ograniczenia są aktywne. Odłączony tester powinien przeprowadzić kontrolowane sprawdzenia: spróbować otworzyć wiele stron w Safari i zarejestrować niepowodzenia lub przekroczenia czasu oczekiwania, spróbować pobrać duży załącznik przez Mail oraz obserwować, czy występują aktualizacje aplikacji w tle. Sprawdź widoczność tetheringu i hotspotu z innego urządzenia oraz spróbuj sparować akcesoria Bluetooth. Zbadaj ustawienia systemowe pod kątem aktywnych profili lub VPN-ów, które mogłyby obejść ograniczenia, podobnie jak można by to zrobić, gdybyśmy chcieli wyłączyć iPhone 13 Mini. Użyj zaufanego narzędzia diagnostycznego lub Apple Configurator, aby zapytać o logi połączeń. Uruchom ponownie i powtórz testy, aby ustalić trwałość ograniczeń. Zaloguj wszystkie wyniki, znaczniki czasu i stan urządzenia, aby zgromadzić dowody na to, że Isolation Mode egzekwuje zamierzone ograniczenia, co jest kluczowym elementem ogólnej ochrony iPhone. Niezwłocznie przekaż ustalenia administratorowi ds. bezpieczeństwa.

Codzienne kompromisy: które funkcje i aplikacje są dotknięte

Tryb izolacji zaostrza komunikację, ograniczając Wiadomości i FaceTime, aby zmniejszyć potencjalne wektory ataku. Ogranicza także usługi lokalizacyjne do niezbędnych, na poziomie systemu zastosowań, zamiast śledzenia w tle lub przez podmioty trzecie. Interakcje aplikacji i akcesoriów są ograniczone, a wiele funkcji stron trzecich w sieci, połączeń Bluetooth i przewodowych oraz rozszerzeń jest zablokowanych lub ograniczonych.

Wiadomości i FaceTime

Po włączeniu, Tryb izolacji ogranicza typy treści i interakcji, które Wiadomości i FaceTime będą automatycznie obsługiwać, wymieniając wygodę na mniejszą powierzchnię ataku. Ustawienie zapobiega automatycznemu renderowaniu pewnych rozbudowanych treści — złożonych załączników, osadzonych podglądów stron i automatycznie odtwarzanych multimediów — więc użytkownicy muszą ręcznie zaakceptować lub pobrać elementy. Ogranicza także zachowania interaktywne, które mogą nieść exploity, takie jak automatyczne przetwarzanie otrzymanych plików, podglądy linków i niektóre efekty. W przypadku FaceTime żądania połączeń przychodzących i udostępniane materiały mogą wymagać wyraźnego potwierdzenia, zmniejszając ryzyko wynikające z niepoprawnie sformatowanych strumieni. Te ograniczenia redukują bezproblemowość: podglądy, osadzone multimedia i niektóre przetwarzanie w tle przestają działać, dopóki nie zostaną dozwolone. Minimalny wpływ na podstawowe wiadomości tekstowe pozostaje.

Usługi Lokalizacyjne Sp. z o.o

Ograniczone Usługi Lokalizacji zmniejszają szczegółowość i dostępność danych o lokalizacji iPhone’a, aby ograniczyć śledzenie, co jest jednym z kluczowych aspektów, by zabezpieczyć iPhone’a. Jednak to ograniczenie wpływa na szereg codziennych funkcji i aplikacji: nawigacja krok po kroku może stracić dokładność pozycji w czasie rzeczywistym, aplikacje do przewozu na żądanie i dostawcze mogą pokazywać mniej precyzyjne miejsca odbioru/odstawy, prognozy pogody i wyniki lokalnych wyszukiwań mogą być mniej trafne, automatyzacje zależne od stref geograficznych i przypomnienia mogą nie uruchamiać się niezawodnie, fitness i śledzenie aktywności oparte na lokalizacji mogą rejestrować mniej dokładne trasy, a udostępnianie w mediach społecznościowych lub usługi lokalizacji rodzinnej będą wyświetlać mniej precyzyjne pozycje lub wymagać ręcznych zameldowań.

- Nawigacja: ponowne wyznaczanie trasy, mniej precyzyjne wskazówki dotyczące pasa ruchu.

- Usługi: odbiory i dostawy wymagają jaśniejszych instrukcji.

- Automatyzacja: wyzwalacze dom/biuro i przypomnienia oparte na lokalizacji stają się zawodniejsze.

- Zdrowie i społeczność: trasy ćwiczeń, udostępnianie lokalizacji tracą precyzję, wpływając na zapisy i koordynację.

Ograniczenia aplikacji i akcesoriów

Chociaż tryb ma na celu zmniejszenie powierzchni ataku, nakłada praktyczne ograniczenia na wiele aplikacji i akcesoriów: funkcje zależne od Bluetooth i NFC mogą być ograniczone lub wymagać wielokrotnej ponownej autoryzacji, odświeżanie aplikacji w tle i uprawnienia do dostępu do sieci mogą zostać ograniczone, a integracje z CarPlay, urządzeniami noszonymi, monitorami fitness, urządzeniami inteligentnego domu i płatnościami zbliżeniowymi mogą utracić funkcjonalność lub nie być w stanie nawiązać połączenia. Użytkownicy powinni spodziewać się przerw w przepływach pracy zależnych od peryferiów: strumieniowanie audio, połączenia bez użycia rąk, ciągłe monitorowanie zdrowia i automatyzacja IoT mogą być przerywane lub wyłączone. Deweloperzy i administratorzy mogą potrzebować dostosować oczekiwania dotyczące zdalnej diagnostyki, synchronizacji z chmurą i powiadomień push. Do rutynowego użycia tymczasowe włączenie trybu jest rozsądne, ale długotrwałe korzystanie wymaga rozważenia, które usługi są krytyczne dla misji, a które mogą tolerować ograniczoną łączność lub ręczną ponowną autoryzację. Kropka

Gdy tryb izolacji nie wystarcza: dodatkowe zabezpieczenia i kolejne kroki

Jeśli Tryb izolacji nie zdoła zablokować ukierunkowanego włamania, użytkownicy i zespoły ds. bezpieczeństwa powinni podjąć dodatkowe środki ostrożności i kroki naprawcze, aby zmniejszyć bieżące ryzyko. Reakcja priorytetowo traktuje powstrzymanie, ocenę i odzyskiwanie. Działania natychmiastowe obejmują odłączenie dotkniętych punktów końcowych, zachowanie logów i weryfikację kopii zapasowych. Działania długoterminowe obejmują ponowne obrazowanie urządzeń, zmianę poświadczeń i zaostrzenie kontroli dostępu. Konsultacje prawne i z zespołem ds. reagowania na incydenty mogą być konieczne w celu ustalenia sprawcy i obowiązków ujawnienia. Plany komunikacji powinny minimalizować zamieszanie przy jednoczesnym zachowaniu dowodów. Regularne audyty i polowanie na zagrożenia zmniejszają ryzyko powtórzenia. Szkolenia i aktualizacje polityk wzmacniają obronę ludzką. Zalecane kroki:

- Izoluj i sfotografuj stan urządzenia; zbierz logi.

- Cofnij i zmień poświadczenia; wymuś MFA.

- Ponownie zainstaluj systemy na urządzeniach z zaufanych obrazów; zweryfikuj kopie zapasowe.

- Zaangażuj ekspertów kryminalistyki komputerowej i radców prawnych w razie potrzeby.

Monitorowanie następcze powinno trwać przez kilka miesięcy, obejmując szczegółowe monitorowanie haseł w celu zapewnienia pełnej ochrony.